Saludos, en la práctica pasada vimos Qué demonios era Abel, vimos qué nos ofrece y las utilidades que trae, y vimos cómo Instalarlo LOCALMENTE, y eso a nosotros no nos gusta, porque tener contacto físico con la PC víctima canta demasiado, porque además tenemos que Copiarle e instalarle Abel y blah blah blah .... Pues, hoy aprenderás a cómo Instalar el Servicio Abel de manera remota, algo bastante fácil la verdad, ya que Caín hace casi todo por nosotros...

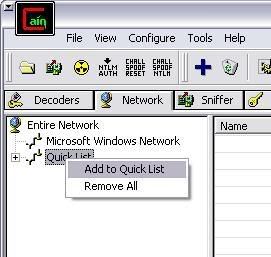

Vale, abrimos nuestro Caín, lo configuramos como siempre, y nos dirigimos a la pestaña superior "Network", a la izquierda seleccionamos el menú desplegable "Quick List" (Lista rápida), le hacemos Click secundario y seleccionamos la Opción "Add to Quick List".

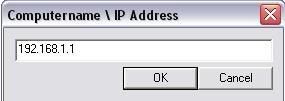

Ésto hará que nos aparezca una ventana nueva solicitando el Nombre y/ó la Dirección IP de la Pc que queremos agregar a Caín, pues se la damos y pulsamos OK.

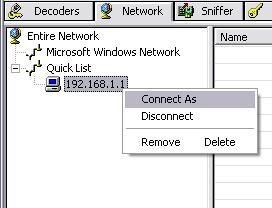

Listo, ahora desplegamos el Menú Quick List y aparecerá la Pc víctima agregada, Ahora debemos conectarnos con ella, para eso hacemos Click secundario sobre el nombre de la Pc y seleccionamos la Opción "Connect as" es decir "Conectarse como..."

Ésto desplegará una ventana nueva llamada "Credentials Required" es decir, "Credenciales requeridas", Obvio, no esperabas tener acceso tan fácilmente... pues, en el Campo Username escribimos un Nombre de usuario válido en la Pc Víctima, y en el campo Password, Obviamente escribimos la Contraseña de dicha cuenta...

Nota: Dado a que Abel proporciona una Shell remota con privilegios de System (Súperusuario) y nos brinda acceso a diferentes servicios del Pc remoto, debemos loguearnos con permisos de Administrador, ya que de otro modo, al instalar Abel quedarían inutilizadas la mayoría de sus Opciones, así que ponte a Sniffar a por el Password del Admin...

Click para ver imagen

Vale, ya nos hemos Logueado como Admin's, ahora a lo que vinimos, a Instalar a Abel, para eso desplegamos el Menú de la Dirección IP de la Víctima, y nos aparecerá un nuevo menú con el Nombre de la Pc, pues lo desplegamos también, Luego nos aparecerán las 4 Opciones por defecto que nos da Caín sin usar Abel, las cuales son:

Click para ver imagen

*Groups

Nos muestra los grupos de Usuarios del Ordenador remoto, tales como Administradores, Invitados, Usuarios Avanzados, Operadores de Red, etc.

*Services

Nos muestra y da acceso a todos los servicios que están corriendo en el Pc Remoto, tales como servidores Telnet, Ftp, Antivirus, servicios de Red, Firewall, etc.

*Shares

Muestra las Unidades y/ó recursos que se encuentra compartiendo el Ordenador remoto...

¿Quién necesita un Scanner NetBIOS cuando Caín te da ésto?

Click para ver imagen

*Users

Muestra y enumera los Usuarios Remotos, al seleccionar esta opción solicita permiso para enumerarlos:

Click para ver imagen

Vale vale, ya que nos vamos por donde no es...

Bien.. en la práctica pasada dijimos que Abel era un SERVICIO de Windows ¿Cierto?, pues, si te fijas bien, Caín nos ha dado acceso a los Servicios remotos, así que ¿Por qué no instalarle el Servicio Abel?

Pues, seleccionamos el Menú "Services", le hacemos Click secundario y seleccionamos la opción "Install Abel", así de fácil es...

Click para ver imagen

Al hacerlo, se nos mostrará una ventana de diálogo indicándonos el proceso de Instalación...

Click para ver imagen

Listo, ahora si revisamos los servicios veremos que Abel se encuentra de último, Instalado y Corriendo , ya podemos Utilizarlo.

Nota: Para desinstalar Abel, debemos escribir en la misma shell que él nos proporciona el siguiente comando:

C:\Windows\System32\>Abel -r

Fuente:http://foros.raza-mexicana.org/showthread.php?t=343

Nota:El 10 de septiembre del 2004 IBM Internet Security Systems, Identificó a Abel como un Backdoor de alto riesgo, cosa que sabemos, no es cierta, acá les dejo la descripción:

"Cain & Abel is a password collection toolkit for Microsoft operating systems. It includes a suite of tools that enable attackers to collect and decrypt passwords from many protocols on their local network segment. Cain & Abel includes a backdoor, called Abel, which allows an attacker to take complete control over an infected host."

Bueno, espero que les sirva, luego veremos qué más hacer, y nos adentraremos al Sniffing en Redes Wireless....saludos.

No hay comentarios:

Publicar un comentario